返回目录:word文档

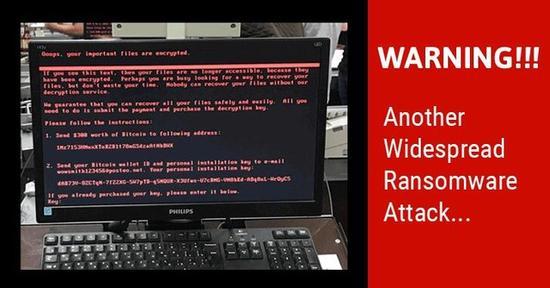

据美联社等外媒6月27日讯:新一轮超强电脑勒索病毒正在多个国家迅速蔓延,俄罗斯、英国、乌克兰等国家都遭受不同程度的攻击,病毒仍在快速扩散。报道称,此轮病毒足以与五月席卷全球的勒索病毒的攻击性相提并论。

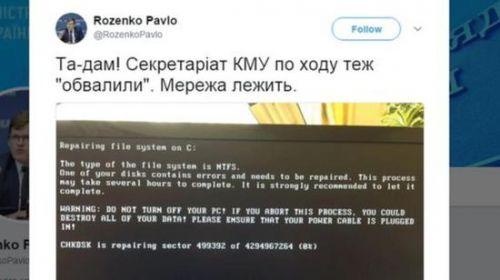

(乌克兰副总理在twitter公布自己电脑中病毒后的屏幕内容)

目前,俄罗斯、乌克兰、波兰、法国、意大利、英国及德国均已出现遭受该病毒感染的情况。据国家信息技术安全中心处长肖彪介绍,目前,乌克兰似乎是遭受勒索病毒感染最严重的国家之一。

乌克兰副总理Pavlo Rozenko、乌克兰国家储蓄银行Oschadbank、Privatbank等银行、国家邮政UkrPoshta、国家电信、市政地铁、乌克兰首都基辅的鲍里斯波尔机场、电力公司KyivEnergo等都遭到勒索病毒入侵。该国政府、一些国内银行和能源公司今天都发出了警报。

多家机构研究人员确认,此次攻击来自名为“Petya”的勒索病毒。此次黑客使用的是Petya勒索病毒的变种Petwarp,使用的攻击方式和WannaCry相同,都是远程锁定设备,然后索要赎金。据多方机构发布的最新消息显示,此次攻击时仍然使用了永恒之蓝勒索蠕虫,还会获取系统用户名与密码进行内网传播。

Petya是如何传播的?

根据乌克兰CERT官方消息,邮件附件被认为该次病毒攻击的传播源头,邮箱附件是一个DOC文档,文档通过漏洞CVE-2017-0199来触发攻击。CVE-2017-0199的RTF漏洞是位于Office 2003及以上版本及WordPad写字板中的RTF API安全漏洞。

中毒后病毒会修改系统的MBR引导扇区,当电脑重启时,病毒代码会在Windows操作系统之前接管电脑,执行加密等恶意操作。

电脑重启后,会显示一个伪装的界面,此界面实际上是病毒显示的,界面上假称正在进行磁盘扫描,实际上正在对磁盘数据进行加密操作。

(Petya攻击完成后直接重启电脑的界面)

Petya勒索程序实际上是个变种,从早前的Petya中借用了部分代码。所以国外的某些研究人员将其称为NotPetya、Petna或者SortaPetya。

根据优炫安全研究院分析表示,Petya勒索病毒通过officeCVE-2017-0199漏洞让用户感染病毒,将原始病毒写入主机MBR和微内核代码数据并保存。伪造磁盘检查的扫描。之后,文件系统彻底破坏,并不可读。

中毒后会扫描内网的设备,通过MS17-010漏洞传播到内网的机器,MS-17-010漏洞使用EternalBlue和EternalRomance NSA工具进行内网病毒传播,病毒通过自我复制,达到快速传播的目的,破坏力极强。

Petya区别于传统勒索软件,它不会对电脑中的每个文件都进行加密,而是直接加密硬盘驱动器,通过占用物理磁盘上的文件名,大小和位置的信息来限制对完整系统的访问,从而让电脑无法启动。

感染过程如下

1、写MBR

将原始病毒写入主机MBR和微内核代码数据并保存。

2、伪造磁盘检查的扫描。之后,文件系统彻底破坏,并不可读

a、遍历分区

b、要加密的文件类型

c、加密文件

3、传播方式

a、可能通过管理共享在局域网内传播,而后通过wmic来实现远程命令执行。

b、通过EternalBlue和EternalRomance漏洞传播。

病毒的危害

与5月爆发的Wannacry相比,Petya勒索病毒变种的传播速度更快。它不仅使用了NSA“永恒之蓝”等黑客武器攻击系统漏洞,还会利用“管理员共享”功能在内网自动渗透。在欧洲国家重灾区,新病毒变种的传播速度达到每10分钟感染5000余台电脑。

(遭到Petya攻击的超市)

Petya病毒变种是一种新型勒索蠕虫病毒。电脑、服务器感染这种病毒后会被全部加密特定类型文件,导致系统无法正常运行。与传统勒索软件加密文件行为不同的是,Petya是采用磁盘加密方式,通过对现有的行为分析发现,其加密的文件文件类型只有65种,包含了常见的文件类型。受害者一旦中招则需要支付价值300美金的比特币赎金才能获得解密。

乌克兰内政部部长顾问安东-格拉斯申科(Anton Gerashchenko)通过Facebook称,此次病毒入侵堪称“乌克兰史上最大规模的病毒攻击”。他还称,黑客此次攻击目的就是“要扰乱乌克兰的经济形势和公民意识,尽管此攻击伪装成敲诈阴谋”。

防范措施

优炫安全研究院给出当前应对Petya的具体防范措施,有如下方式:

1、邮件防范

由于此次Petya勒索病毒首次传播通过邮件传播,所以应警惕钓鱼邮件。建议收到带不明附件的邮件,尤其是rtf、doc 等格式,请勿轻易打开;收到带不明链接的邮件,请勿点击链接。

2、及时更新 windows 相关补丁

Petya勒索病毒通过漏洞CVE-2017-0199来触发攻击,而后通过通过MS17-010漏洞传播,所以对应的这两个漏洞补丁需要及时更新。由于每个服务器的对应版本都不一样,可在微软官方网站上找到对应的系统版本下载更新。

CVE-2017-0199 RTF安全漏洞全版本修复补丁下载:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-0199

(系统版本繁多,需找到您服务器对应版本进行下载)

S17-010(永恒之蓝)SMB漏洞补丁地址:

https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

(系统版本繁多,需找到您服务器对应版本进行下载)

3、定期备份

如果资料非常重要,建议经常备份,不只是面对勒索软件如此,各类软硬件故障也会导致资料消失,定期备份重要数据是非常有效的防御手段,备份周期视数据的实时性和重要性以及成本来确定。

敬请关注优炫软件,针对Petya勒索病毒的事件进展,优炫安全研究院将在第一时间进行分析报道。

文章部分内容整理于网络